copyright ©️ Shell Jessica Kaela MAHJOUBI – first publication posted : Feb 2025 – last update Jan. 2026

Le détournement frauduleux de nom de domaine se déroule par forçage frauduleux des visiteurs vers une autre page frauduleuse du même site ou vers un tout autre site, ceci jusqu’à l’effacement du site dans les pages de résultats Google. Ce détournement fait partie des ingénieries d’effacement numérique des vraies sources, d’usurpation d’identité et de diffusion de fausses informations dans un but d’effacement et de remplacement de la vérité.

1 – Les impacts du détournement de nom de domaine

2 – Le détournement de nom de domaine depuis le Registrar et le « website shadow banning«

3 – Le détournement de nom de domaine depuis le service d’hébergement web (Web Hosting)

5 – Le déréférencement du nom de domaine dans Google par signalements abusifs basés sur des faux

7 – Le détournement de nom de domaine par changements de paramètres DNS dans vos navigateurs

9 – Conseils pour protéger ses noms de domaine

11 – Conclusion

1 – Les impacts du détournement de nom de domaine

Celui-ci a des effets dévastateurs sur :

- site web

- propriété du site web

- référencement et visibilité dans les moteurs de recherche

- réputation professionnelle et institutionnelle

- opportunités professionnelles

- chiffre d’affaires

- adresses emails professionnelles avec « @votre_nom_de_domaine.com »

- toutes les bases de données hébergées pour le fonctionnement du site web

- le(s) flux RSS XML (qui alimentent, à votre insu, des plateformes de diffusion et d’alerte des nouveaux contenus à lire, copier ou usurper, afin de programmer des robots qui vont tenter des intrusions sur votre site par exemple)

2 – Le détournement de nom de domaine depuis le Registrar et le website shadow banning

Le Registrar est le prestataire de services numériques, administratifs et techniques d’enregistrement des noms de domaine. Il doit fournir tous les outils pour protéger votre nom de domaine. Cependant, certains prestataires semblent avoir d’autres objectifs.

Le détournement de nom de domaine va vous rediriger vers une copie illégale d’un site institutionnel modifié comme vers une fausse page de login qui va enregistrer vos identifiants à votre insu ou une fausse page de paiement qui va enregistrer vos numéros de carte bancaire et qui peut, au passage, détourner le chiffre d’affaires d’une vraie boutique en ligne ou qui peut servir de page web de paiement électronique pour des services ou des produits à usage criminel.

La compromission de votre nom de domaine peut hélas permettre le « ransoming » (la demande d’une rançon afin de vous rendre votre site) suite à l’usurpation de votre identité numérique ou celle d’une entreprise ou d’une organisation.

Ce détournement frauduleux de site web sert aux réseaux criminels organisés qui y créent des contenus fake de A à Z avec la possibilité de les revendre dans le cadre d’un « website shadow banning » au profit de clients privés ou publics très peu regardant sur l’éthique.

Le website shadow banning

C’est le bannissement caché d’un site web que peuvent subir :

- les visiteurs qui naviguent depuis leur accès web d’entreprise privée et d’institutions publiques,

- l’ensemble des clients d’opérateurs internet ou mobile ou pire,

- tous les usagers web situés dans le territoire d’un ou plusieurs pays,

ici, les réseaux criminels numériques organisés produisent ce shadow banning en remplaçant la vraie version d’un site institutionnel, marchand ou professionnel qui n’a que des contenus propres par des fausses versions de sites avec contenus faux à caractère criminel.

La fraude par détournement de trafic web par duplication de contenus officiels vers des faux contenus ou des contenus à caractère criminel est rendu possible par le détournement frauduleux du protocole sécurisé d’un nom de domaine au départ bien réglé sur le préfixe « https:// » (le fameux certificat SSL qui permet l’accès au web sécurisé, réglementé, clean et visible du grand public) vers d’autres protocoles uniquement visibles via des navigateurs VPN (Virtual Private Network) qui, avec des paramètres serveurs modifiés à votre insu, peuvent donner un accès direct à des réseaux privés, décentralisés, sans réglementation aucune tel que le darknet et ses contenus criminels catastrophiques ou à d’autres réseaux non publics. Bonjour la fabrique de fausses preuves avec les usurpations d’identité et les faux contenus !

Un registrar peut malheureusement, s’il est sous contrainte de groupements criminels organisés, créer des profils clients avec les mêmes noms que vous et réutiliser vos anciens noms de domaine ou ceux qui vous ont été corrompus et détournés, sous ces profils clients clones utilisés par des personas physiques portant de fausses pièces d’identité avec vos exacts nom et prénom !

Ainsi des autorités sont facilement bernées par des fausses versions notamment dans le cadre de signalements basés sur des faux et des usurpations d’identité.

En utilisant un navigateur sécurisé comme Google Chrome, sans réglages sur un DNS personnalisé menant à des réseaux privés, darknet ou alternatifs, en principe, on a zéro accès à de fausses versions de site suite à redirection automatique vers un autre réseau parallèle à l’Internet classique, même avec le même nom de domaine. Mais…

3 – Le détournement de nom de domaine depuis le service d’hébergement web (Web Hosting)

Le « Web Hosting provider » ou prestataire de services numériques fournisseur technique de services d’hébergement, est un service de gestion technique d’hébergement des fichiers du site web avec fourniture d’une plateforme d’administration de type « CPanel »

Le détournement reste malheureusement possible même avec un navigateur sécurisé propre réglé sur https://, si les criminels usurpateurs d’identité de votre site web parviennent malgré tout à prendre contrôle de votre plateforme d’hébergement web en repointant le trafic entrant de votre nom de domaine vers n’importe quel emplacement de fichiers que ce soit sur le même nom de domaine voire d’anciens noms de domaine (cela peut être un autre site contrefait hébergé sur votre propre serveur et qui vous est caché sans possibilité ni de le voir ni de le supprimer car vous n’avez pas les droits informatiques suffisants pour voir tous les dossiers – ces droits d’accès étant fournis par un « superadmin » salarié chez le fournisseur de services numériques, alors qu’en tant que client, vous n’avez que le statut de simple « admin » avec des accès et des droits beaucoup plus restreints) ou vers un autre nom de domaine externe.

Comment cela est rendu possible ? Par des modifications opérées, à votre insu, sur vos informations administratives et techniques inscrites dans vos comptes de registrar et/ou de plateforme d’hébergement web… Ce détournement peut aussi venir par l’installation, à votre insu, d’un navigateur avec une configuration spécifique non réglée sur l’Internet public clean normal (appli VPN orientée sur des contenus illégaux, DNS personnalisé menant sur des réseaux parallèles décentralisés, malwares,etc..) réglée pour détourner le trafic de noms de domaine prédéfinis, ou bien par des scripts de redirection que vous auriez téléchargés à votre insu sur votre poste informatique de bureau.

4 – Le détournement de nom de domaine par des ressources humaines IT / Réseaux ou des prestataires numériques externes

Ces redirections frauduleuses sont mises en place :

1) par des ressources, souvent des hommes qui peuvent malheureusement être contraints par des réseaux criminels numériques organisés, chargés d’administration réseaux / SI (Systèmes d’Information) / des services IT (IT = « Internet Technologies ») d’entreprises, quel que soit le secteur (médias, communication, relations presse, institutions, finances, marketing digital, etc…) ou

2) par des salariés ou des sous-traitants de fournisseurs de services numériques (services de réseaux business, fournisseurs d’accès internet, maintenance technique, services de référencement pour trouver votre site sur google ou au contraire l’invisibiliser, des consultants, etc..), malheureusement corrompus et complices d’organisations criminelles numériques pour usurper l’identité d’un éditeur de site en affirmant que c’est en fait ce même éditeur qui détournerait lui-même / ferait des copies frauduleuses de son propre site vers un ou plusieurs autres sites à contenus à caractère criminel sur le darknet ou d’autres réseaux privés

Les employés, les prestataires ou les sous-traitants en charge de l’administration réseaux (ce qu’on appelait il y a 25 ans le « NOC » pour « Network Operations Center ») de votre entreprise, de votre quartier ou de votre immeuble, peuvent être corrompus et peuvent forcer les visiteurs d’un site vers une autre adresse web en faisant croire :

– que c’est l’éditeur du site qui fait cette redirection frauduleuse

– que le site a été piraté par des malfaiteurs ou « repris en gestion technique » « sous un changement de contrat de sous-traitance » par de faux juristes, des escrocs-repreneurs d’identité qui se font passer pour l’éditeur originel du site voire son « représentant légal » avec des faux dossiers juridiques basés sur de fausses identités et des signalements abusifs créés de toute pièce à partir de fausses déclarations avec de fausses géolocalisations par exemple, etc…

– que le site rencontre des bugs en permanence avec une page blanche qui met des heures à charger un message d’erreur systématique sur votre navigateur, etc….

Alors que… le site s’affiche en fait parfaitement depuis un autre pays ou même, pour l’éditeur lui-même qui y fait des mises à jour régulières depuis son smartphone personnel dans la même zone géographique que vous.

Cela est rendu possible par un détournement des plateformes qui permettent de paramétrer les réseaux Internet, dont les autorisations d’accès de navigation, notamment par des restrictions (pour faire bloquer l’accès à un site) et des redirections (pour le détourner vers d’autres sites).

5 – Le déréférencement du nom de domaine dans Google par signalements abusifs basés sur des faux

C’est aussi malheureusement créé de toute pièce à partir d’éléments techniques anodins (une erreur 404, un plugin anciennement installé qui a une faille de sécurité, une image ou des expressions utilisées comme signe extérieur de reconnaissance pour des réseaux d’activités criminelles, etc…). En effet ces groupements criminels ne reculent devant rien et tentent tout ce qui est possible pour pousser le moindre détail vers une réinterprétation abusive allant vers leur fausse narration avec pour objectif de déposséder le propriétaire originel de son nom de domaine à tout prix.

Le détournement de nom de domaine provoque l’effacement de l’existence de votre site par désactivation de vos fichiers d’indexation pour moteurs de recherche. C’est le résultat de faux dossiers juridiques qui reposent sur de faux contenus, de fausses pages, de faux sous-domaines créés par le prestataire technique mais pas par l’auteur originel du site, de fausses redirections et de fausses identités, avec le concours technique de plusieurs complices criminels qui ont usurpé l’identité d’agences de référencement partenaires officiels de Google qui, vu l’incohérence, finit par simplement déréférencer votre site…

La solution : faire un audit SEO, même ultra minimaliste, de votre site et corriger les bugs et erreurs d’optimisation de référencement (erreur 404, meta-description pas assez synthétiques, titre des pages, fichiers XML, robots.txt, etc…). Mais surtout : mettre à jour vos coordonnées avec votre identité complète sur votre compte de Search Console de Google et bien y rattacher votre nom de domaine en tant que propriété individuelle.

6 – Solution via le navigateur Opera pour voir un site invisibilisé ou « détourné » malgré une interdiction incompréhensible ou un blocage illogique sur vos outils habituels (+ pdf à télécharger)

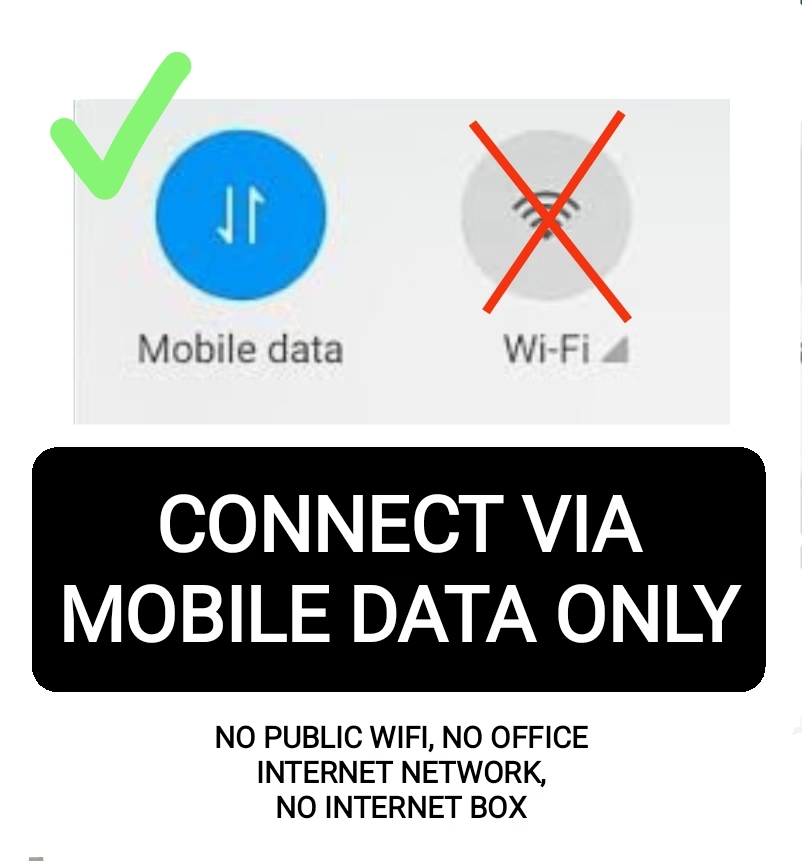

Pensez à bien vérifier que « https:// » est l’unique protocole référence pour le nom de domaine https://matriarxxi.com, si besoin vérifiez toujours depuis votre smartphone avec votre propre forfait mobile data (voire en faisant des tests avec plusieurs autres opérateurs mobiles ou en demandant à des contacts qui sont à l’étranger).

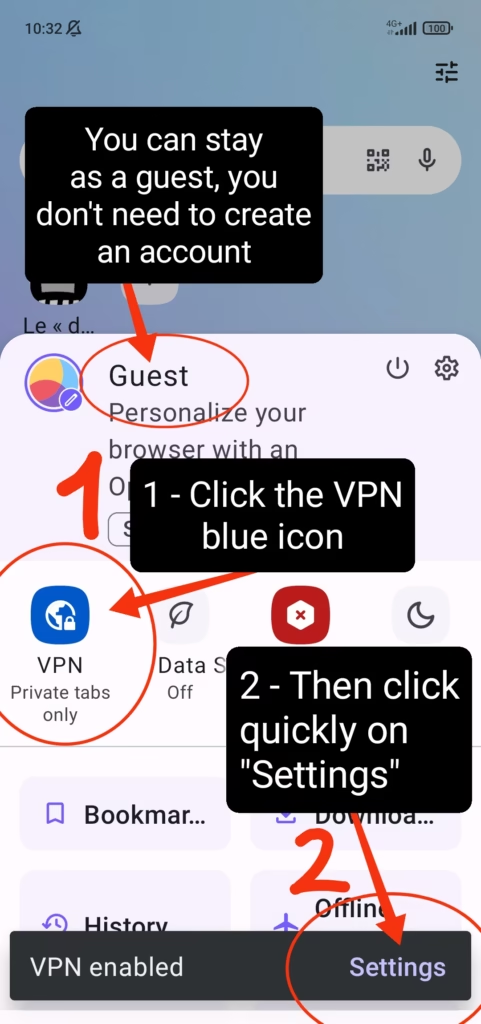

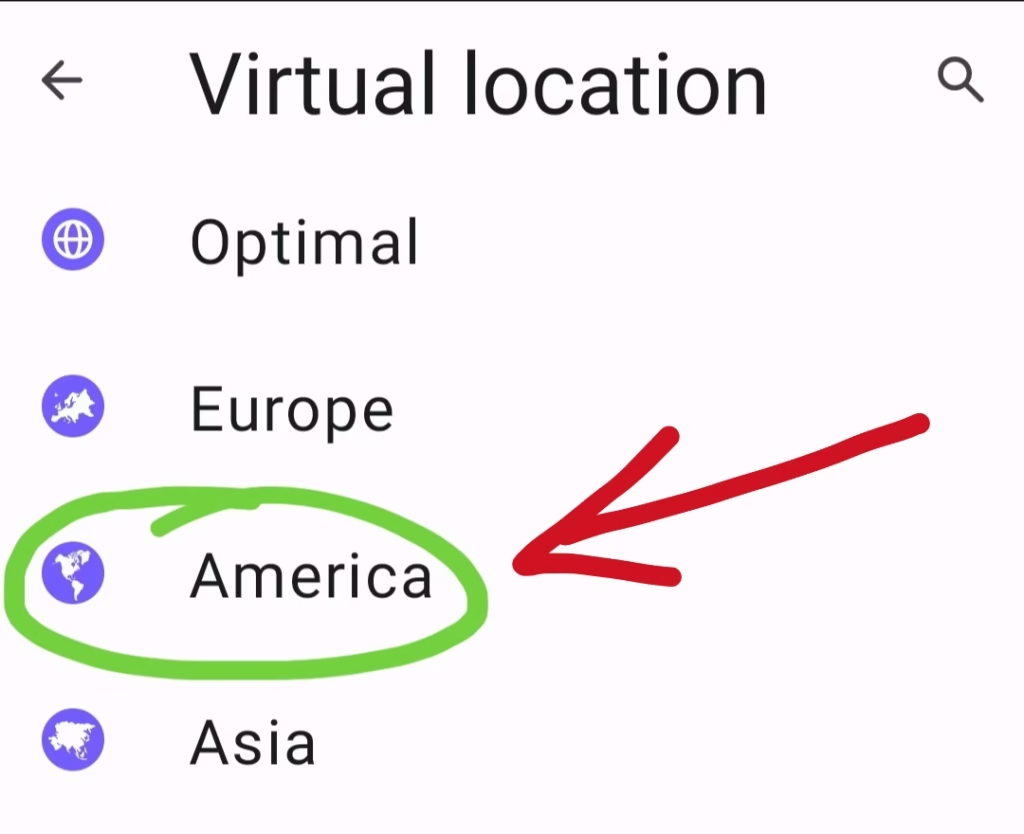

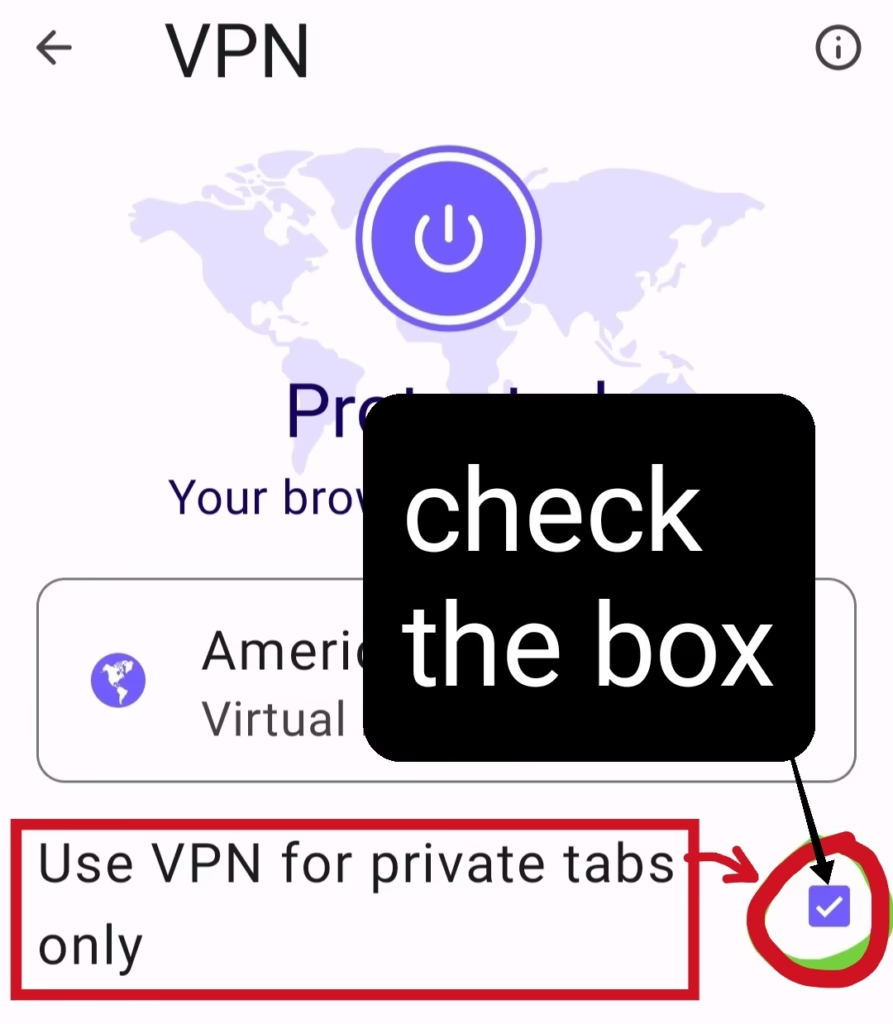

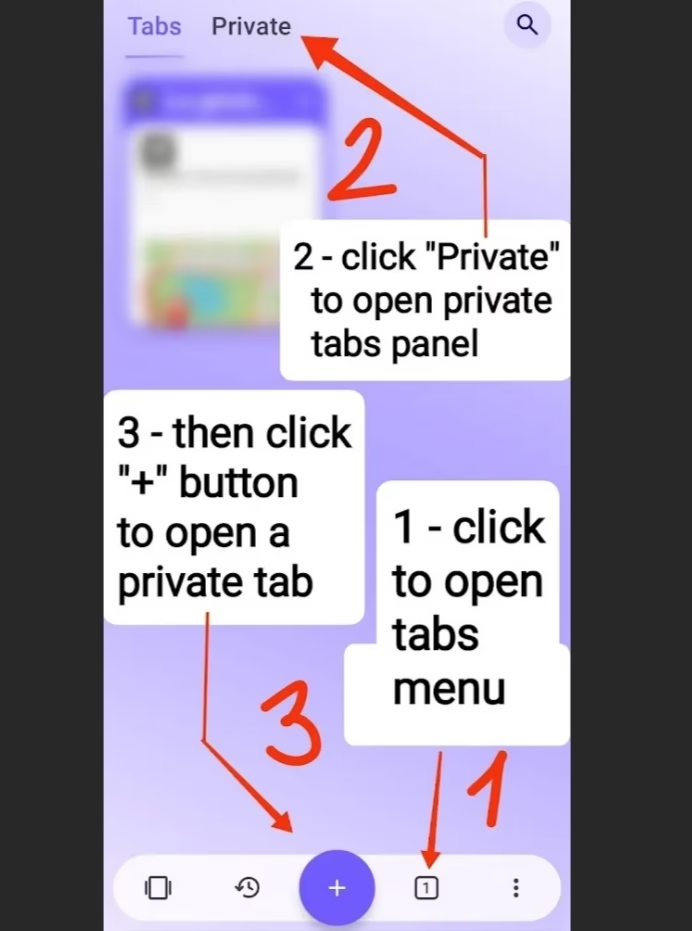

Et pour aller encore plus loin dans vos propres vérifications autonomes, ce que je conseille vivement : utiliser l’appli Opera avec un VPN gratuit intégré, et choisir dans les paramètres du VPN « Amérique » pour votre position virtuelle (notre nom de domaine et notre hébergement sont basés aux États-Unis) afin de naviguer depuis une origine de connexion alternative, en dehors de vos applis ou navigateurs habituels notamment en cas de limites d’accès permanentes ou de redirections totalement incohérentes. Et utiliser impérativement un onglet de navigation privée pour encore plus de protection et de confidentialité.

Avec l’offre gratuite du navigateur Opera, créer un compte n’est pas nécessaire, ce qui est encore mieux pour votre confidentialité !

7 – Le détournement de nom de domaine par changements de paramètres DNS dans vos navigateurs

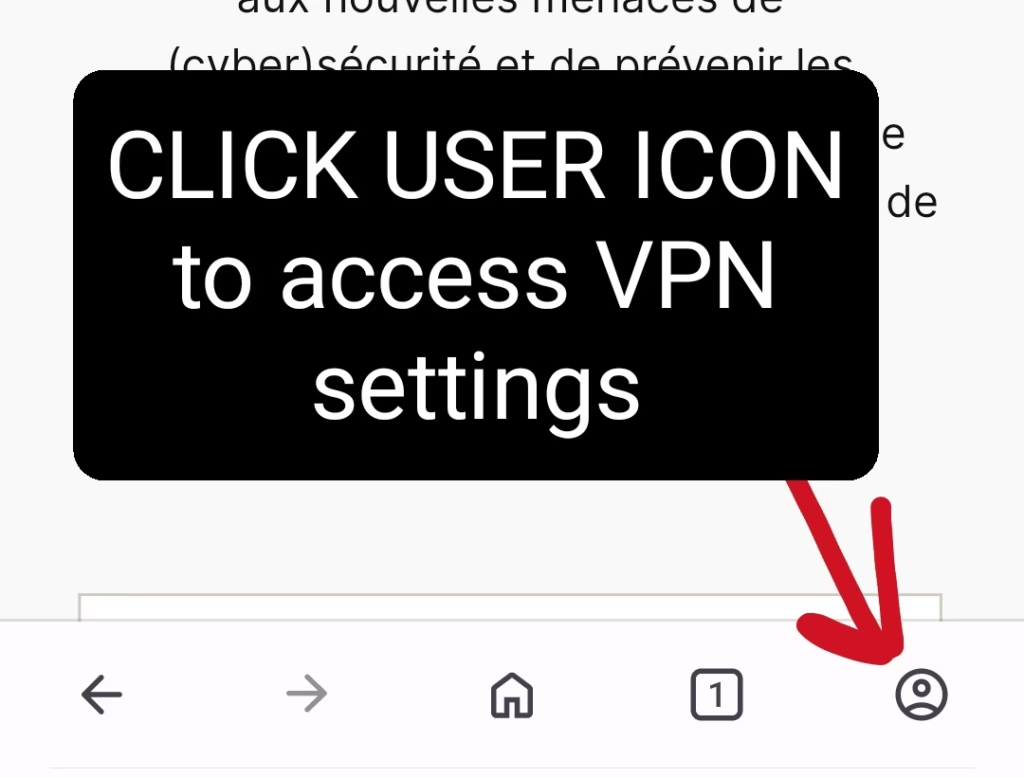

VÉRIFICATIONS DES DNS DANS LES NAVIGATEURS CHROME ET OPERA

En cas de changements de vos paramètres de navigateur à votre insu (logiciel espion installé ou script malveillant téléchargé, intranet mal configuré, détournement de connexion, autre utilisateur qui a changé les paramètres derrière votre dos, prise en main à distance, etc…), vérifiez les réglages DNS dans les paramètres de votre navigateur :

– Chez Chrome : > paramètres « sécurité et confidentialité » > dans « Utiliser un DNS sécurisé » choisir le DNS public de Google

– Chez Opera : paramètres « Vie privée et sécurité » > « DNS sécurisé » à désactiver soit aucun par défaut. Si vous avez bien coché l’option qui active le VPN que dans les onglets privés, en ouvrant un onglet privé, leur VPN activera le changement vers le DNS sécurisé localisé au serveur choisi automatiquement (si vous avez choisi « Amérique », les DNS seront dans cette zone)

8 – Le détournement de nom de domaine via intermédiaire numérique criminel par le transfert forcé du nom de domaine ou du serveur de fichiers vers un autre prestataire numérique concurrent

Cela se déroule par la tentative de vente de votre nom de domaine par transfert abusif à votre insu lors du déblocage de celui-ci via emails de menace de suppression de nom de domaine.

Quand on veut garder son nom de domaine et changer de registrar, il suffit de le débloquer depuis le registrar actuel puis de transmettre un code unique d’authentification de transfert auprès du nouveau registrar. Seulement, ce changement peut être forcé via ingénierie sociale venant des escrocs : 1) qui créent une situation d’urgence de quitter le Registrar notamment par emails de menace de suppression du nom de domaine

2) qui vous suggèrent, comme par hasard, d’immédiatement transférer votre nom de domaine chez un autre registrar à une échéance très courte…

Quel est l’objectif de ce genre d’email de préparation au ransoming ? Que vous débloquiez votre nom de domaine pour que ces criminels récupèrent l’auth-code (visible sur le panneau d’administration par les salariés du registrar comme par votre prestataire de services numériques) afin de transférer à votre insu puis de bloquer votre nom de domaine chez un autre registrar… le temps que vous leur envoyez la somme d’une rançon…

9 – Conseils pour protéger ses noms de domaine

En cas de demande de rançon, ne jamais payer, prendre un autre nom de domaine, générique ou autre chez un registrar professionnel sérieux qui ne tentera pas de vous prélever des frais imaginaires ni de chercher à hacker vos noms de domaine. Vous devez être admin de votre propre compte chez le Registrar et bien remplir vos coordonnées de propriétaire et de contacts administratifs pour chaque domaine, avec un email auquel vous avez accès.

Conseils pour garder vos sites et noms de domaine visible et éviter le shadow banning abusif

Afin d’éviter blocages, détournement, redirection criminelle, usurpations d’identité par duplication de votre profil client, shadow banning de votre site totalement inexpliqué, des tentatives de prélèvements frauduleux, des faux e-mails d’alerte, des intrusions criminelles, etc…

Évaluez votre situation afin de savoir si vous êtes exposés à ces risques majeurs :

– Votre nom de domaine est enregistré chez un Registrar basé en Asie, en Russie, en Union Européenne, aux USA ?

– Même question pour votre service d’hébergement (web hosting) ?

– Avez-vous accès en tant qu’admin à vos comptes Registrar et hébergement web ?

– Avez-vous accès aux identifiants de ces comptes de services numériques ?

– Êtes-vous propriétaire de vos noms de domaine ?

– Êtes-vous titulaire des 3 contacts de votre nom de domaine (administratif, technique, facturation) ou bien y a t il d’autres personnes ?

– Avez-vous des blocages incohérents pour régler des paramètres de sécurité sur le panneau d’administration du Registrar ou celui du web hosting?

– Votre site et votre marque, en tant que mot clé, sont totalement invisibilisés sur Google alors qu’il est visible sur d’autres moteurs de recherche ?

– Qui se charge de mettre à jour votre site ? Etc…

Soyez vigilants avec des Registrars peu professionnels si on vous empêche de bien remplir avec vos propres données par défaut. J’ai vécu l’expérience où ma date de naissance disparaissait… avec un contact technique d’une autre société au lieu du mien, enfin on m’empêchait aussi d’écrire un prénom, seul mon nom restait ??? Aussi le DNSSEC était impossible à installer sur plusieurs de mes domaines… Ces « bugs » à répétition sont parmi les signes d’un Registrar qui ne respecte pas les règles de conformité et donc qui est à quitter immédiatement.

En cas de changement complet de nom de domaine, vous devez ensuite informer vos contacts importants 1) de votre nouveau nom de domaine et 2) que vous n’utilisez plus l’ancien, sujet d’escroqueries par rançonnage et malheureusement sujet d’usurpation d’identité de votre personne comme de celle de votre entreprise.

Il est impératif que vous ayiez tous les droits d’admin de votre propre serveur et de votre compte Registrar pour inscrire votre nom de domaine sur votre compte Google Search Console sous peine d’être pénalisé puis invisibilisé des moteurs de recherche par ces groupements criminels numériques.

Si votre prestataire numérique refuse d’ajouter le code d’authentification Google Search Console dans les paramètres DNS avancés de votre nom de domaine (ça se passe chez votre registrar ou chez votre hébergeur, ça dépend de votre configuration) ou s’il vous demande une blinde (ce qui est une forme de ransoming, peut-être qu’il n’a aucun accès en vous ayant fait croire le contraire…), pas d’autres solutions que de vous en charger vous-même.

3) Supprimer les propriétés de ces anciens noms de domaine de votre compte d’administration de vos domaines sur la Google Search Console, ainsi le plus grand moteur de recherche comprendra que vous ne gérez plus ces anciens noms de domaine compromis car volés et donc, qui ne sont plus sous votre responsabilité. Bien sûr inscrivez-y vos nouveaux noms de domaine à la place !

Car un nom de domaine ce n’est pas seulement un site web, ce sont aussi des adresses emails ! Donc les criminels à l’origine de l’usurpation d’identité du nom de domaine produisent aussi de fausses adresses emails avec les faux messages emails qui vont avec. Ça devient pire avec le flux RSS et les autres fichiers spécifiques nécessaires à la bonne indexation de votre site web (fil d’actualités sur vos derniers posts, le fichier sitemap qui sont des fonctionnalités automatiques utilisées pour des usages de gestion de contenus et de référencement sur les moteurs de recherche), qui détournés de leur fonction native, vont être utilisés pour alimenter des plateformes de diffusion automatisée pour alerter des criminels de toute mise à jour de vos contenus afin de les dupliquer sans votre autorisation sur des faux sites ou pire sur des vrais sites institutionnels au nom d’autres auteurs vrais comme fictifs.

10 – Face au visiteur : les neuf acteurs (prestataires numériques, fournisseurs réseaux, développeurs de logiciels/appli, institutionnels, moteur de recherche et conseil juridique corrompus) impliqués dans le détournement de nom de domaine

Face aux visiteurs de sites web, on a donc 9 acteurs :

1) l’éditeur du site web, son salarié ou son prestataire chargé de la conception/maintenance technique du site web

2) Le service Registrar du nom de domaine

3) le service d’hébergement des fichiers du site web

4) l’opérateur internet / fournisseur réseau internet ou l’opérateur de téléphonie mobile / data internet mobile

5) les salariés ou le prestataire de maintenance des SI (systèmes d’information) et de support IT réseaux, internes aux entreprises et aux administrations

6) les services de sécurité de l’État (ce qui impacte la visibilité d’un site web pour toute la population d’un pays, ou tous les employés d’une ou plusieurs administrations relevant de l’État) ou ceux de toute autre entreprise pour les réseaux internes aux entreprises privées (la direction et les ressources humaines peuvent décider de faire bloquer certains sites auprès de leurs salariés internes).

7) les développeurs de votre navigateur peuvent par conviction personnelle, activisme politique ou par soumission à des organisations criminelles numériques forcer leur serveur VPN intégré à leur navigateur ou par d’autres paramètres qui vous sont invisibles à rediriger des sites vers des fausses versions ou vers des messages d’erreur…

8) l’équipe technique, l’équipe commerciale ou le service juridique des moteurs de recherche peuvent totalement effacer de leurs résultats : un mot clé, une marque, une personne physique, le nom d’une association ou d’une entreprise sur demande des autorités d’un pays, d’une entreprise, d’un actionnaire financier, des acteurs publics et privés auxquels votre moteur de recherche semble soumis pour imposer à l’éditeur de site une invisibilité depuis son moteur de recherche afin qu’aucun visiteur ne trouve son site sur la toile. Parmi ces moteurs de recherche : Google. C’est tout de même étonnant que le plus grand moteur de recherche semble ne pas voir la différence entre une fausse et une vraie version de site (exemple : une version qui parle d’un sujet sérieux versus une autre avec des contenus autour d’activités illégales), ni même évaluer la véracité des éléments apportés par des dossiers juridiques basés sur des fausses identités achetées, des redirections créées par des administrateurs réseau organisés en réseau criminel numérique et sur des faits complètement irréels entièrement faux. Il faut hélas des années pour enfin faire le contour de la « vraie vérité » et du danger de l’invisibilisation du vrai site avec remplacement par plusieurs fausses versions de site.

9) une organisation de malfaiteurs experts en gestion d’usurpations d’identité avec l’aide de complices corrompus est aidée par des cabinets privés très très peu regardants sur l’éthique pour des démarches contre « l’éditeur d’un site » qui a exactement les mêmes noms que vous. Cet « éditeur » – « vous », est en vérité représenté par plusieurs complices de l’organisation de malfaiteurs via des personas clones qui portent quasi les mêmes prénoms et noms que vous, (incroyable non?). Ces personas fictifs clonés sur votre état civil « auraient volé » votre nom de domaine qu’ils prétendent être « le leur ». Alors qu’en vérité, c’est votre site à vous ! En attestent les coordonnées du propriétaire et des contacts administratifs au sein du Registrar, si bien sûr ce dernier n’a pas créé plusieurs faux comptes clients à vos noms incomplets avec d’autres noms, d’autres dates de naissance et les fausses factures qui vont avec pour appuyer de telles allégations basées sur des faits et des individus totalement fictifs. Ce que font ces réseaux de malfaiteurs c’est aussi fournir des fausses pièces d’identité à vos noms en vous passant, vous, la victime d’usurpations d’identité, pour le commanditaire qui a payé des sommes considérables pour vos propres doublons sous forme de faux passeports sous X variations de prénoms et de noms composés, qui vont inclure vos noms naturels de départ, et même d’autres prénoms et noms grâce à des justificatifs de fausses naturalisations enregistrées par des services corrompus de pays européens comme étrangers…

À part un réseau international hyper-organisé de complices corrompus, qui peut valider ces fausses identités et faux dossiers totalement fictifs, « certifiés » comme étant « la vraie version de la vérité » ?

Le site ainsi signalé auprès des autorités est soudainement déclassé et invisibilisé sur Google via de fausses redirections créées par des administrateurs réseaux et d’autres sous-traitants. Cela par des campagnes de clics sur des faux liens de votre site, des mises en avant de votre nom de domaine dans des groupes réseaux darknet à caractère malveillant contre votre personne ou votre activité. Cela peut être du trafic entrant artificiel sur des liens qui n’existent pas, des posts de réseaux sociaux créés par un usurpateur de votre identité qui promeut votre nom de domaine, qu’il vend comme le sien, avec des liens vers des pages à contenus criminels totalement fictives, cela peut être aussi du bombardement de signalements contre votre site, qui hébergerait de faux contenus criminels, sur des plateformes d’État ou le formulaire de signalement d’abus de Google, etc…

D’où l’importance d’utiliser plusieurs navigateurs, avec et sans VPN et plusieurs moteurs de recherche…

Ces neuf acteurs peuvent potentiellement limiter l’accès à un site si celui-ci fait l’objet d’une suspension (pour cause de contenus autour d’activités illégales avérées ou fictives) ou en cas de corruption, le détourner sur plusieurs versions de sites clonés customisés dans le cadre d’une escroquerie à la fausse propriété d’un site à vendre ou au faux blocage/hacking d’un nom de domaine, dans le cadre de diffusion de fake news (guerre de l’information, campagne politique détournée, etc…) ou de détournement de sites e-commerce voire de sites de banque, dans le cadre d’une crise financière et économique majeure.

Le détournement de nom de domaine c’est le résultat de quoi ? Guerre de l’information, crise financière et économique, crime organisé, limites inhabituelles, problèmes de réseaux, hacking : comment s’y retrouver ?

C’est à la responsabilité des éditeurs de sites web de choisir des services numériques professionnels sérieux qui leur permettront de bien régler les paramètres de sécurité de nom de domaine et d’hébergement de fichiers (DNSSEC, certificats SSL/TLS qui permettent de régler le site sur https://, etc…) en plus de bien régler leur CMS, soit le système de conception des pages web installé et son optimisation technique pour les moteurs de recherche (SEO), et d’autres paramètres de sécurité importants.

Compte tenu du contexte de guerre hybride permanente qui impacte votre accès aux vraies informations avec faux sites, blocages de sites et redirections abusives par des prestataires technique et autres complices corrompus… Côté visiteur, les habitudes de navigation doivent évoluer d’urgence vers non plus un seul, mais plusieurs navigateurs (par exemple un avec VPN, l’autre sans) ce qui aide clairement à vérifier entre une vraie version de site web et des fausses… à condition encore une fois que personne ne règle ni votre navigateur ni votre VPN pour accéder à d’autres réseaux internet que l’Internet clean normal et « officiel« .

Pensez à chercher également avec d’autres moteurs de recherche (Bing, DuckDuckGo, Ecosia, etc…), Google pouvant exercer une censure de plus en plus inquiétante pour l’accès à l’information et aux vraies sources, en particulier dans des contextes de :

– brouillage informationnel où le faux est présenté comme la vraie source et le vrai comme une fake news à balayer du revers de la main, où des informations choquantes moralement, futiles, inutiles et/ou hors-sujet prennent toute la place du champ informationnel ce qui a pour conséquence :

– sur-saturation informationnelle où la vraie information est recouverte, noyée par une masse exponentielle d’informations fausses ou futiles à des fins de distraction, de stagnation ou de rallongement de délai où l’audience cherche pendant des mois sans trouver les bonnes informations et finit par rester passive sans prendre de décision ni prendre d’actions concrètes pour avancer afin de résoudre son problème de départ.

Ces perturbations du champ informationnel sont le terreau idéal d’obstructions organisées à l’accès aux vraies informations. Savoir comment déjouer le détournement de nom de domaine vous permettra d’être mieux armés face aux guerres de l’information, que ce soit en tant qu’éditeur de site ou en tant que visiteur, consommateur, usager de services privés comme publics, mais aussi en tant que chercheur, juriste, journaliste indépendant, entrepreneur, activiste citoyen ou institutionnel.

Conclusion

Ces nouveaux réflexes, un peu techniques au début mais faciles à adopter dans son quotidien, aideront les lecteurs, consommateurs, usagers de services, journalistes indépendants, citoyens, juristes, chercheurs et institutionnels à évaluer en toute autonomie la véracité d’un site en cas de limitation d’accès ou de détournement de nom de domaine depuis vos outils habituels. Le blocage d’accès aux informations sources constitue un frein inquiétant pour la sécurité individuelle comme collective.

Quant aux éditeurs de site, ils doivent devenir plus attentifs aux nouvelles criminalités numériques exerçant de vraies menaces de (cyber)sécurité (notamment celles basées sur l’usurpation d’identité, les fausses identités, l’identité incomplète, la cession des droits d’admin à des tiers aux identités opaques avec sous-traitants situés en Asie du sud-est, etc…). Ils doivent en conséquence se protéger en choisissant des ressources et des fournisseurs numériques professionnels et intègres, tout en continuant leur veille technique en SEO et cybersécurité.

Autres articles

- Ouvrir un ou plusieurs autres comptes de monnaie électronique à l’étranger et résilier 100% en ligne votre service financier contrôlé par la Banque de France

- 7 conseils indispensables avec vos applis de monnaie électronique sur votre smartphone

- Quelles capacités sportives sont prioritaires pour les femmes génétiques en cas de situation d’urgence ?

- La géolocalisation et le marquage numérique physique/numérique abusifs

- Le « domain name hijacking » soit le détournement frauduleux de nom de domaine